Icom IC-M127 >>

Icom IC-M402 >>

Icom IC-M421 >> New

Icom IC-M45 >>

Icom IC-M501 >>

Icom IC-M59 >>

Icom IC-M602 >>

Icom IC-M802 >>

Icom IC - M710RT >>

Icom MR-1000T/MR-1000R морские радары >>

Icom MR-570R морской радар >>

Icom IC-M127

- брызгозащищенная конструкция корпуса

- аварийные каналы связи

- возможность работы с GPS-приемником в системе GMDSS

- возможность подключения скремблера (шифратора речи)

Icom IC-M402

|

Морской УКВ трансивер ICOM IC-M402 - реализация последних достижений цифровых технологий известной японской фирмы ICOM.

Простота и наглядность управления, высокая надежность и защищенность от внешних условий, интерком и возможность дистанционного управления в сочетании со встроенными функциями DSC и невысокой стоимостью делают трансивер ICOM IC-M402 незаменимым как для любителей морских путешествий, так и для профессионалов!

Упрощенная версия IC-M402S - без возможности подключения микрофона-контроллера - отличается еще более низкой ценой.

Степень влагозащиты, соответствующая требованиям JIS-7, (30 мин на глубине 1 м, кроме кабелей);

Большой (27х43 мм) информативный дисплей с индикацией номера канала, а так же с бегущей строкой, показывающий все текущие установки трансивера;

4 регулируемых уровня подсветки дисплея;

Все интернациональные морские каналы, каналы США, Канады, 22 программируемых канала для национальных морских частот, 10 каналов погоды;

Возможность присвоения каждому каналу имени длиной до 10 символов;

Встроенные функции DSC (при подключении GPS-приемника соответствует требованиям Береговой охраны США RTCM SC101);

наличие кнопки включения сигнала бедствия DISTRESS, позволяющей в случае опасности автоматически передавать DSC ID код, координаты места бедствия;

память для записи 30 DSC ID;

индикация текущего местоположения судна в случае подключения GPS-приемника;

GPS интерфейс NMEA0183 v. 2.0;

подача звукового сигнала тревоги с индикацией ID кода и координат терпящего бедствия судна при приёме сигнала бедствия;

конструктивно - технологические средства защиты для работы трансивера в течение многих лет в условиях морского тумана; возможность одновременного мониторинга 16-го канала (или канала 16 и другого вызывного канала) и рабочего канала;

наличие обычного и приоритетного режимов сканирования;

дополнительный микрофон-контроллер, управляющий трансивером и контролирующий его работу в полном объеме из удаленного места (только для IC-M402);

громкоговоритель повышенной эффективности, его звучание при мощности 4.5 Вт уверенно перекрывает шум ветра и двигателя; цвета: черный и белый.

| Технические характеристики |

ICOM IC-M402 (S) |

| Диапазон частот, МГц |

Tx: 156.025...157.425

Rx: 156.050...163.275 |

| Мощность передатчика, Вт |

25 |

| Используемые каналы |

все морские интернациональные, США, Канады, 22 национальных программируемых канала, 10 каналов погоды |

| Потребляемый ток, А |

6 (передача, 25Вт), 1.2 (прием, макс. громкость-4.5 Вт) |

| Напряжение питания, В |

13.8 |

Чувствительность, мкВ

(12 дБ SINAD) |

0.25 |

| Диапазон рабочих температур |

-20...+60 град. С |

| Габариты, мм |

153х67х142 |

| Вес, кг |

0.9 |

IC-M421

- Водонепроницаемая (соответственно требованиям JI7) и долговечная конструкция разработана для использования при любых

условиях

- Большой жидкокристаллический дисплей, который отображает номер каналу и его описание, данные о GPS координаты.

128 точек (горизонтально) х 48 точек (вертикально).

- Большой динамик, установленный впереди, обеспечивает

четкий и чистый звук

- Удобные, эргономичные большие кнопки для простоты выполнения

операций

- Наличие кнопки включения сигнала опасности DISTRESS,

что позволяет в случае опасности автоматически передавать

DSC код Возможности

- Функция DSC с расширенными возможностями

- NMEA вход для подключения GPS приемника (NMEA версии 3.01. Форматы: RМС, GGА, GNS, GLL)

- Возможность получения и передачи координат. Данные отображаются на жидкокристаллическом дисплее

- Комментарии к запрограммированному каналу

- Водонепроницаемая конструкция

- Прекрасные технические характеристики электроники и рабочие характеристики приемника

- Большой жидкокристаллический дисплей с большими символами, которые легко читаются. 256 символов (6 рядов по 21 символу). Подсветка для работы ночью

- Удобное расположение клавиш

- Крепкий, стильный и компактный дизайн корпуса

- Улучшенные рабочие характеристики внешнего микрофона и

динамика для четкой и чистой передачи голоса и звука

- Возможность подключения внешнего динамика

Стандартные аксессуары

- HM-141B/W ручной микрофон (новинка)

Опциональные

- CS-M421 программное обеспечение для клонирования(новинка)

- MB-69 комплект для установки трансивера на монтажной панели

- OPC-478 : кабель для клонирования (тип RS-232)

- OPC-478U : кабель для клонирования (тип USB)

Примечание : Все заявлены спецификации, аксессуары и опции являются предметом для изменения без предупреждения и обязательств |

Icom IC-M45

- брызгозащищенная конструкция корпуса

- каналы аварийной связи

- фоновое прослушивание каналов аварийной связи

Icom IC-M501

Простота и превосходная водозащищенность в компактном корпусе!

Небольшая передняя панель (102х152мм) отличается удобным расположением кнопок и большим LCD дисплеем.

Увеличенное расстояние между кнопками и переключатель каналов обеспечат легкость работы с радиостанцией.

Большой LCD дисплей, включающий точечную матрицу для показа букв, позволяет легко читать номера каналов вместе с другой сопутствующей информацией. Вы никогда не ошибетесь в работе: даже при сильной качке!

Компактные размеры обеспечивают легкость установки в кабине управления или на приборной панели

Прочие функции:

- все морские интернациональные каналы

- простота сканирования

- возможность одновременного мониторинга 16-го канала и вызывного канала

- возможная установка маскираторов речи UT-98 или UT-112

- 8 вариантов подсветки кнопок и LCD дисплея

Радиостанция совместима с системой Цифрового Селективного Вызова (DSC) класса D.

При установке дополнительного модуля DS-100 ICOM IC-M501 отвечает требованиям DSC класса D: индивидуальный и групповой вызовы, вызов всех судов (сигналы спасения, тревоги), установки параметров сигнала бедствия (пожар, затопление, столкновение и т.д.), 40 каналов памяти, глобальное и местное время, координаты судна (при подключении системы GPS). DS-100 имеет такие же размеры корпуса, что и радиостанция, и позволяет Вам быть готовым к любым опасным ситуациям.

Водозащищенная конструкция.

Эффективная, надежная конструкция, соответствующая требованиям JIS-7 (30 мин. на глубине 1 м.).

| Технические характеристики |

ICOM IC-M501 |

| Диапазон частот, МГц |

Tx: 156.025...157.425

Rx: 156.300...162.025 |

| Мощность передатчика, Вт |

25 |

| Используемые каналы |

все морские интернациональные |

| Потребляемый ток, А |

6 (передача, 25Вт), 1.2 (прием, макс. громкость-3.5 Вт) |

| Напряжение питания, В |

13.8 |

Чувствительность, мкВ

(12 дБ SINAD) |

0.31 |

| Диапазон рабочих температур |

-20...+60 .С |

| Габариты, мм |

165х110х84.4 |

| Вес, кг |

1.13 |

Icom IC-M59

- брызгозащищенная конструкция корпуса

- аварийные каналы связи

- фоновое прослуживание каналов аварийной связи

- возможность работы с GPS-приемником в системе GMDSS

- возможность подключения скремблера (шифратора речи)

Icom IC-M602

- брызгозащищенная конструкция корпуса

- аварийные каналы связи

- возможность работы с GPS приемником

- выносной микрофона/динамик для дистанционного управления

- возможность подключения скремблера (шифратора речи)

Icom IC-M802

- выносная контрольная панель

- интегрированный DSP процессор

- возможность работы с GPS приемником

- возможность подключение автоматического тюнера

- интегрированный DSC контроллер

- порт RS-232 для подключения модема

Icom IC-M710RT

- возможность управления с компьютера

- передняя панель управления радиостанцией представляет собой отдельный выносной блок; таких блоков к радиостанции можно подключить до 4 шт, что позволит управлять приемопередатчиком с различных рабочих мест.

- работает с разными типами модуляции - J3E (USB) , H3E, J2B(AFSK) , F1B(FSK) , R3E, A1A(CW)

- брызгозащищенная конструкция корпуса

- каналы аварийной связи

- фоновое прослушивание каналов аварийной связи

- возможность работы в системе GMDSS

- возможность подключения автоматического антенно-тюнера

- выносная передняя панель

Проспект на английском языке PDF (38,5Кб) Icom IC - M710D

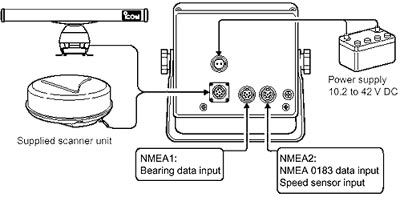

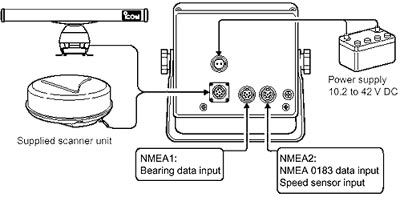

Icom MR-1000T/MR-1000R морские радары

Новые морские радары ICOM MR-1000R/MR-1000T обладают рядом полезных функций:

Выходная мощность до 4кВт;

Доступно два типа антенн:

- MR-1000T : 120cm открытая волноводная щелевая антенна обеспечивает зону наблюдения от 0.125 до 48 морских миль

- MR-1000R : 60cm волноводная щелевая антенна с обтекателем обеспечивает зону наблюдения от 0.125 до 36 морских миль.

Антенна вращается со скоростью от 24 до 48 оборотов в минуту.

Контрастный ЖК-дисплей с восемью градациями зеленого цвета и диагональю 10 дюймов (640*480 точек)

Несколько вариантов языков отображения (Английский, Корейский, Испанский, Португальский - в зависимости от версии).

|

Возможность подключения внешнего GPS-приемника или компаса

Формат входных данных NMEA0183, N+1, AUX

При подключении к GPS и/или компасу доступно несколько рабочих режимов:

Истинное Движение (true motion), На Север (North-up), По курсу (Course-up) и По направлению (Heading-up).

Вычисляется также скорость судна или другого объекта, координаты и курс.

В дежурном режиме для экономии энергии возможна остановка сканирования и отключение дисплея на определенное время или до появления объекта в зоне наблюдения.

Функция автоплоттера (EPA) позволяет строить и прогнозировать траектории движения до 10 объектов.

Наличие двух электронных пеленгов (Electronic Bearing Lines) и двух маркеров дальности (Variable Range Markers) позволяет следить за двумя объектами одновременно;

Автоматическая подстройка и автоматическое усиление сигнала;

Режим защиты от помех дождя и морских волн;

Прочная конструкция и легкая установка. Водозащищенное исполнение.

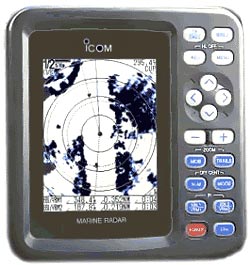

Icom MR-570R морской радар

Радар разработан специально для эксплуатации на рыбацких судах. Он снабжен мощным излучающим блоком и 5.7 дюймовым ЖК-дисплеем, а также располагает широким набором дополнительных функций.

Контрастный ЖК-дисплей с четыремя градациями серого и диагональю 5.7 дюйма

Магнетрон мощностью 4kw и 60см антенна с обтекателем обеспечивает зону наблюдения от 0.125 до 36 морских миль. Антенна вращается со скоростью до 48 оборотов в минуту.

Прочная конструкция и легкая установка. Водозащищенное исполнение.

4 типа рабочих режимов. Истинное Движение (true motion), На Север (North-up), По курсу (Course-up) и По направлению (Heading-up).

Наличие двух электронных пеленгов (Electronic Bearing Lines) и двух маркеров дальности (Variable Range Markers) позволяет следить за двумя объектами одновременно.

Прочие особенности:

- Дежурный режим - экономия энергии;

- Автоматическая подстройка и автоматическое усиление сигнала;

- Режим защиты от помех дождя и морских волн;

- Режим переключения на "малые объекты";

- Сигнальное предупреждение о входе (выходе) острова или другого судна из (в) зоны наблюдения.

Защита информации, Теория связи в секретных системах

Вопросы криптографии и секретных систем открывают возможность для интересных применений теории связи. В настоящей статье развивается теория секретных систем. Изложение ведется в теоретическом плане и имеет своей целью дополнить положения, приводимые в обычных работах по криптографии. В этих работах детально изучаются многие стандартные типы кодов и шифров, а также способы их расшифровки. Мы будем иметь дело с общей математической структурой и свойствами секретных систем.

Наше изложение будет ограничено в нескольких отношениях. Во-первых, имеются три общих типа секретных систем:

1) системы маскировки, которые включают применение таких методов, как невидимые чернила, представление сообщения в форме безобидного текста или маскировки криптограммы, и другие методы, при помощи которых факт наличия сообщения скрывается от противника;

2) тайные системы (например, инвертирование речи), в которых для раскрытия сообщения требуется специальное оборудование;

3) "собственно" секретные системы, где смысл сообщения скрывается при помощи шифра, кода и т.д., но само существование сообщения не скрывается и предполагается, что противник обладает любым специальным оборудованием, необходимым для перехвата и записи переданных сигналов. Здесь будет рассмотрен только третий тип систем, так как системы маскировки представляют в основном психологическую проблему, а тайные системы - техническую проблему.

Во-вторых, наше изложение будет ограничено случаем дискретной информации, где сообщение, которое должно быть зашифровано, состоит из последовательных дискретных символов, каждый из которых выбран из некоторого конечного множества. Эти символы могут быть буквами или словами некоторого языка, амплитудными уровнями "квантованной" речи или видеосигнала и т.д., но главный акцент будет сделан на случае букв.

Статья делится на три части. Резюмируем теперь кратко основные результаты исследования. В первой части излагается основная математическая структура секретных систем. В теории связи считается, что язык может рассматриваться как некоторый вероятностный процесс, который создает дискретную последовательность символов в соответствии с некоторой системой вероятностей.

С каждым языком связан некоторый параметр D, который можно назвать избыточностью этого языка. Избыточность измеряет в некотором смысле, насколько может быть уменьшена длина некоторого текста в данном языке без потери какой-либо части информации. Простой пример: так как в словах английского языка за буквой q всегда следует только буква u, то u может быть без ущерба опущена. Значительные сокращения в английском языке можно осуществить, используя его статистическую структуру, частую повторяемость определенных букв или слов, и т.д. Избыточность играет центральную роль в изучении секретных систем.

Секретная система определяется абстрактно как некоторое множество отображений одного пространства (множества возможных сообщений) в другое ространство (множество возможных криптограмм). Каждое конкретное отображение из этого множества соответствует способу шифрования при помощи конкретного ключа.

Предполагается, что отображения являются взаимнооднозначными, так что если известен ключ, то в результате процесса расшифрования возможен лишь единственный ответ.

Предполагается далее, что каждому ключу (и, следовательно, каждому отображению) соответствует некоторая априорная вероятность - вероятность выбрать этот ключ. Аналогично каждому возможному сообщению соответствует априорная вероятность, определяемая задающим сообщение вероятностным процессом. Эти вероятности различных ключей и сообщений являются фактически априорными вероятностями для шифровальщика противника и характеризуют его априорные знания относительно интересующей его проблемы.

Чтобы использовать такую секретную систему, сначала выбирается некоторый ключ и посылается в точку приема. Выбор ключа определяет конкретное отображение из множества отображений, образующих систему. Затем выбирается сообщение и с помощью отображения, соответствующего выбранному ключу, из этого сообщения формируется криптограмма. Эта криптограмма передается в точку приема по некоторому каналу и может быть перехвачена противником. На приемном конце с помощью отображения, обратного выбранному, из криптограммы восстанавливают первоначальное сообщение.

Если противник перехватит криптограмму, он может с ее помощью сосчитать апостериорные вероятности различных возможных сообщений и ключей, которые могли быть использованы для составления такой криптограммы. Это множество апостериорных вероятностей образует его сведения о ключах и сообщениях после перехвата. "Сведения", таким образом, представляют собой некоторое множество предположений, которым приписаны вероятности. Вычисление апостериорных вероятностей является общей задачей дешифрования.

Проиллюстрируем эти понятия простым примером. В шифре простой подстановки со случайным ключом имеется 26! отображений, соответствующих 26! способам, которыми мы можем заменить 26 различных букв. Все эти способы равновозможны, и поэтому каждый имеет априорную вероятность 1/26! Если такой шифр применяется к "нормативному английскому языку" и предполагается, что шифровальщик противника не знает ничего об источнике сообщений, кроме того, что он создает английский текст, то априорными вероятностями различных сообщений из N букв являются просто их относительные частоты в нормативном английском тексте.

Если противник перехватил такую криптограмму из N букв, его апостериорные вероятности изменятся. Если N достаточно велико (скажем, 50 букв), имеется обычно единственное сообщение с апостериорной вероятностью, близкой к единице, в то время как все другие сообщения имею суммарную вероятность, близкую к нулю. Таким образом, имеется, по существу, единственное "решение" такой криптограммы. Для меньших N (скажем, N = 15) обычно найдется много сообщений и ключей, вероятности которых сравнимы, и не найдется ни одного сообщения и ключа с вероятностью, близкой к единице. В этом случае "решение" криптограммы неоднозначно.

В результате рассмотрения секретных систем, которые могут быть представлены как совокупность отображений одного множества элементов в другое, возникают две естественные операции комбинирования, производящие из двух данных систем третью. Первая операция комбинирования называется операцией "умножения" (произведением) и соответствует зашифрованию сообщения с помощью системы R с последующим зашифрованием полученной криптограммы с помощью системы S, причем ключи R и S выбираются независимо. Полный результат этой операции представляет собой секретную систему, отображения которой состоят из всех произведений (в обычном смысле R на отображения из S. Вероятности результирующих отображений являются произведениями вероятностей двух исходных отображений.

Вторая операция комбинирования является "взвешенным сложением":

T = pR + qS, p + q = 1.

Она представляет собой следующее. Сначала делается предварительный выбор, какая из систем R или S будет использоваться, причем система R выбирается с вероятностью p, а система S с вероятностью q. После этого выбранная система используется описанным выше способом.

Будет показано, что секретные системы с этими двумя операциями комбинирования образуют, по существу, "линейную ассоциативную алгебру" с единицей, - алгебраический объект) подробно изученный математиками.

Среди многих возможных секретных систем имеется один тип с многочисленными особыми свойствами. Этот тип назовем "чистой" системой. Система является чистой, если все ключи равновероятны и если для любых трех отображений Ti, Tj, Tk из множества отображений данной системы произведение

TiTj-1Tk

также является отображением из этого множества. То есть зашифрование, расшифрование и снова зашифрование с любыми тремя ключами должно быть эквивалентно одному зашифрованию с некоторым ключом.

Можно показать, что для чистого шифра все ключи по существу эквивалентны - все они приводят к тому же самому множеству апостериорных вероятностей. Больше того, каждой криптограмме соответствует некоторое множество сообщений ("остаточный класс"), из которых могла бы получиться эта криптограмма, а апостериорные вероятности сообщений в этом классе пропорциональны априорным вероятностям. Вся информация, которую противник получил бы в результате перехвата криптограммы, заключается в установлении остаточного класса. Многие из обычных шифров являются чистыми системами, в том числе простая подстановка со случайным ключом. В этом случае остаточный класс состоит из всех сообщений с таким же набором буквенных повторений, как в перехваченной криптограмме.

По определению, две системы R и S являются "подобными", если существует фиксированное отображение A (имеющее обратное A-1) такое, что

R = AS.

Если R и S подобны, то между получающимися в результате применения этих систем множествами криптограмм можно установить взаимнооднозначное соответствие, приводящее к тем же самым апостериорным вероятностям. Такие две системы аналитически записываются одинаково.

Во второй части статьи рассматривается проблема "теоретической секретности". Насколько легко некоторая система поддается раскрытию при условии, что для анализа перехваченной криптограммы противник располагает неограниченным количеством времени и специалистов? Эта проблема тесно связана с вопросами связи при наличии шумов, и понятия энтропии и неопределенности, введенные в теории связи, находят прямое применение в этом разделе криптографии.

"Совершенная секретность" определяется следующими требованиями к системе. Требуется, чтобы апостериорные вероятности различных сообщений, полученные после перехвата противником данной криптограммы, были бы в точности равны априорным вероятностям тех же сообщений до перехвата. Покажем, что "совершенная секретность" возможна, но требует в случае конечного числа сообщений того же самого числа возможных ключей. Если считать, что сообщение создается с данной "скоростью" R (понятие скорости будет определено позже), то ключ должен создаваться с той же самой или с большей скоростью.

Если используется секретная система с конечным ключом и перехвачены N букв криптограммы, то для противника будет существовать определенное множество сообщений с определенными вероятностями, которые могли бы создать эту криптограмму. С увеличением N это множество обычно сужается до тех пор, пока в конце концов не получится единственного "решения" криптограммы: одно сообщение с вероятностью, близкой к единице, а все остальные с вероятностями, практически равными нулю. В работе определяется величина H(N), названная ненадежностью.

Эта величина измеряет (в статистическом смысле), насколько близка средняя криптограмма из N букв к единственному решению, т.е. насколько неточно известно противнику истинное сообщение после перехвата криптограммы из N букв. Далее выводятся различные свойства ненадежности, например: ненадежность ключа не возрастает с ростом N. Эта ненадежность является теоретическим показателем секретности - теоретическим, поскольку она позволяет противнику дешифрировать криптограмму лишь в том случае, если он обладает неограниченным запасом времени.

В этой же части определяется функция H(N) для некоторых идеализированных типов шифров, называемых случайными шифрами. С некоторыми видоизменениями эта функция может быть применена ко многим случаям, представляющим практический интерес. Это дает способ приближенного вычисления количества материала, который требуется перехватить чтобы получить решение секретной системы.

Из подобного анализа следует, что для обычных языков и обычных типов шифров (но не кодов) это "расстояние единственности" равно приблизительно H(K)/D. Здесь H(K) - число, измеряющее "объем" пространства ключей. Если все ключи априори равновероятны, то H(K) равно логарифму числа возможных ключей. Вводимое число D - это избыточность языка. Оно измеряет количество "статистических ограничений", налагаемых языком. Для простой подстановки со случайным ключом наше H(K) равно log1026! или приблизительно 20, а D (в десятичных единицах на букву) для английского языка равно приблизительно 0.7. Таким образом, единственность решения достигается приблизительно при 30 буквах.

Для некоторых "языков" можно построить такие секретные системы с конечным ключом, в которых неопределенность не стремится к нулю при N. В этом случае противник не получит единственного решения такого шифра, сколько бы материала он не перехватил, и у него будет оставаться много альтернатив с довольно большими вероятностями. Такие системы назовем идеальными системами. В любом языке можно аппроксимировать такую ситуацию, т.е. отсрочить приближение H(N) к нулю до сколь угодно больших N. Однако такие системы имеют много недостатков, таких как сложность и чувствительность к ошибкам при передаче криптограммы.

Третья часть статьи посвящена "практической секретности". Две системы с одинаковым объемом ключа могут быть обе разрешимы единственным образом, когда перехвачено N букв, но они могут значительно отличаться по количеству времени и усилий, затрачиваемых для получения решения. На основе анализа основных недостатков секретных систем предлагаются методы построения систем, для решения которых требуются большие затраты времени и сил. Наконец, рассматривается проблема несовместимости различных желательных качеств секретных систем.

Информация взята из сайта http://www.lr.kiev.ua